نظرة عامة

تحقق الآن هي خدمة التحقق من رقم الهاتف المحمول والمصادقة التي طورتها مركز الرسائل. يوفر طريقة سريعة وموثوقة وفعالة من حيث التكلفة للتحقق من أرقام الهواتف المحمولة والأداء المصادقة متعددة العوامل (MFA) across SMS and WhatsApp عبر قنوات الرسائل القصيرة والواتساب.

في النظام البيئي الرقمي، أصبحت أرقام الهواتف المحمولة هوية المستخدم العالمية. VerifyNowتحقق الآن يمكّن تطبيقك - سواء كان الويب أو الهاتف المحمول - من مصادقة أرقام هواتف المستخدمين بسهولة وأمان.

الميزات الرئيسية

- التحقق متعدد القنوات: يدعم VerifyNow تسليم OTP عبر كل من قنوات الرسائل القصيرة والواتساب.OTP delivery via both SMSand WhatsApp channels.

- النماذج المعتمدة مسبقًا ومعرفات المرسل: تمت الموافقة على معرفات المرسل وقوالب الرسائل بالفعل، لذلك لا يتعين عليك انتظار التصريح التنظيمي.

- التراجع التلقائي: في حالة فشل تسليم الرسائل على القناة الأساسية، يقوم النظام تلقائيًا بإعادة المحاولة باستخدام قناة بديلة مدعومة.

- خيارات SDK وواجهة برمجة التطبيقات: اختر بين تثبيت SDK المبسط أو التكامل المباشر مع واجهة برمجة التطبيقات المرنة، اعتمادًا على احتياجات التنفيذ الخاصة بكtext verification API, depending on your implementation needs

حالة الاستخدام: المصادقة المستندة إلى OTP

باستخدام VerifyNow، يمكنك مصادقة المستخدمين من خلال جعل النظام الأساسي يقوم بإنشاء وإرسال OTP إليهم مباشرةً، مما يبسط عملية التحقق الخاصة بك.send OTPs directly to them, streamlining your verification process.

إنشاء OTP والتسليم

عندما تقوم بتشغيل تسليم OTP من خلال VerifyNow، تتعامل المنصة مع إنشاء OTP وترسل الرسالة باستخدام معرف المرسل المدمج والقالب. لا يمكنك تعيين معرف المرسل الخاص بك أو تخصيص قالب الرسالة - يتم إصلاح هذه الإعدادات بواسطة الخدمة.

بارامترات قالب الرسالة

المعلمات التالية مطلوبة عند استخدام واجهات برمجة تطبيقات VerifyNow:

يدمج تطبيق المؤسسة التحقق من OTP في سير عمل المصادقة الخاص به، مما يضمن مصادقة المستخدم الآمنة والموثوقة. يوفر هذا الأسلوب تجربة OTP متسقة للمستخدمين في جميع المناطق المدعومة.OTP verification into its authentication workflow, ensuring secure and reliable user authentication. This approach delivers a consistent OTP experience for users across all supported regions.

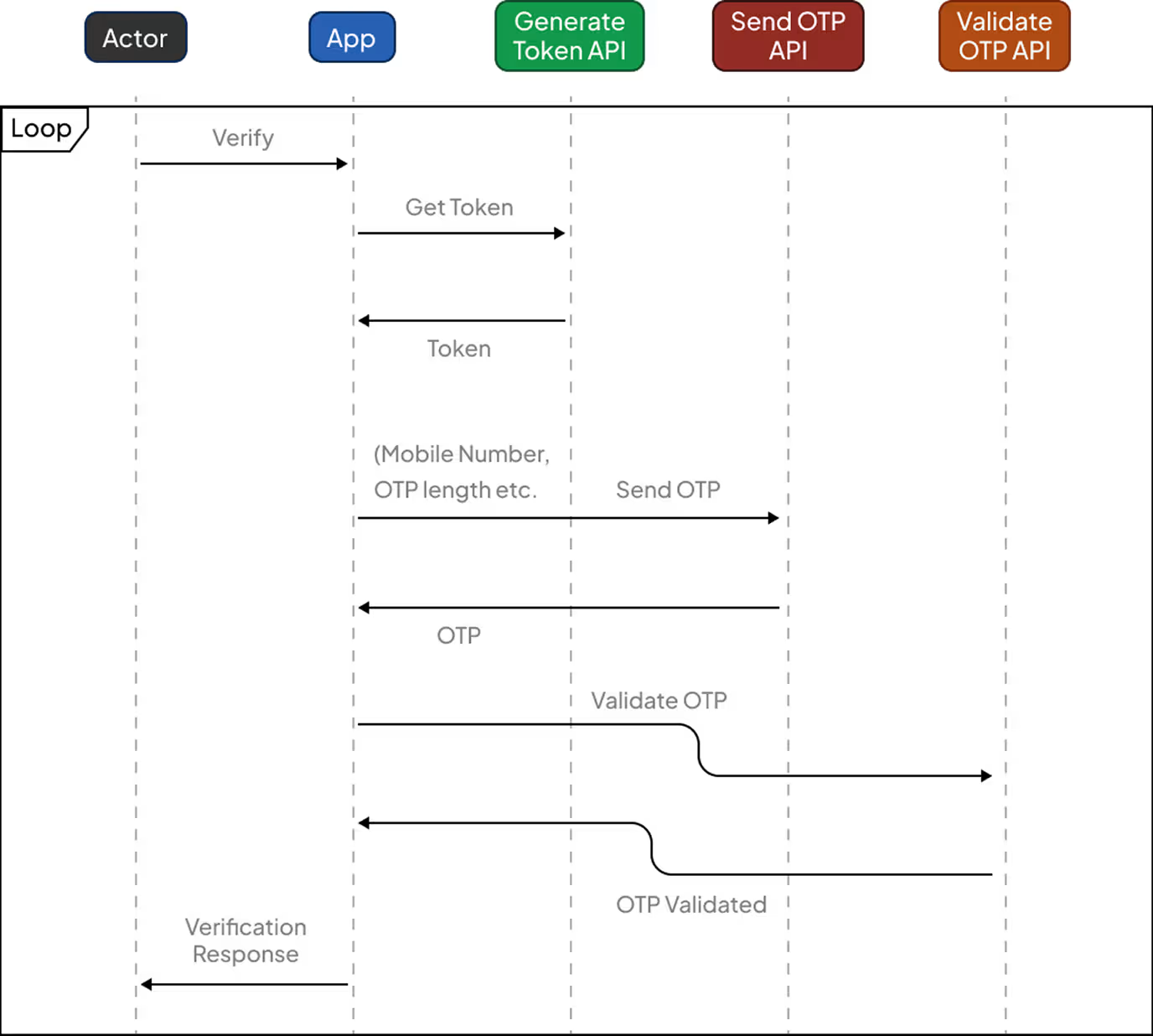

تدفق التحقق

سير العمل العام عند دمج VerifyNow SDK على iOS أو Android أو JavaScript:

- Initiate Verificationبدء التحقق: قم باستدعاء طريقة SDK مع رقم هاتف المستخدم وقناة التحقق المفضلة (SMS أو WhatsApp) لبدء العملية

- OTP Delivery: تسليم OTP: ترسل خدمة VerifyNow تلقائيًا OTP باستخدام القناة المحددة، باستخدام معرفات ونماذج المرسل المعتمدة من النظام فقط.

- OTP Entryإدخال OTP: يقوم المستخدم بإدخال OTP المستلم داخل التطبيق الخاص بك

- Verification Check:فحص التحقق: تتواصل SDK مع خدمة VerifyNow للتحقق من صحة OTP الذي تم إدخاله

- Success / Failure Responseاستجابة النجاح/الفشل: يتلقى التطبيق الخاص بك نتيجة التحقق ويمكنه متابعة تسجيل دخول المستخدم أو تسجيل الحساب أو التحكم في الوصول وفقًا لذلك

لماذا تستخدم VerifyNow

قبل إرسال أي رسالة SMS أو WhatsApp دوليًا، يجب على الشركات الحصول على معرف المرسل والموافقات من منظمي الاتصالات - وهي عملية قد تستغرق أسابيع

VerifyNowتلغي VerifyNow هذه الخطوة من خلال توفير معرفات مرسلين وقوالب معتمدة مسبقًا عبر أكثر من 200 دولة، مما يسمح للشركاء بالاندماج والبدء في البث المباشر على الفور.

مع VerifyNow، يؤدي تكامل واحد إلى فتح تطبيقك لجمهور عالمي مع ضمان الامتثال والموثوقية.

آلية احتياطية

يتضمن VerifyNow ميزة احتياطية لضمان تسليم OTP. إذا فشلت القناة الأساسية (مثل الرسائل القصيرة)، فسيقوم VerifyNow تلقائيًا بإعادة المحاولة باستخدام قناة بديلة (مثل WhatsApp).WhatsApp Fallback feature to ensure OTP delivery. If the primary channel (e.g., SMS) fails, VerifyNow automatically retries using an alternate channel (e.g., WhatsApp).

القنوات الاحتياطية المدعومة حاليًا:

- رسالة نصية قصيرة ← واتساب

- WhatsApp → (مخطط للإصدار المستقبلي)

تعد طرق التسليم الإضافية جزءًا من خارطة الطريق - اتصل بك مدير الحساب للحصول على التحديثات.

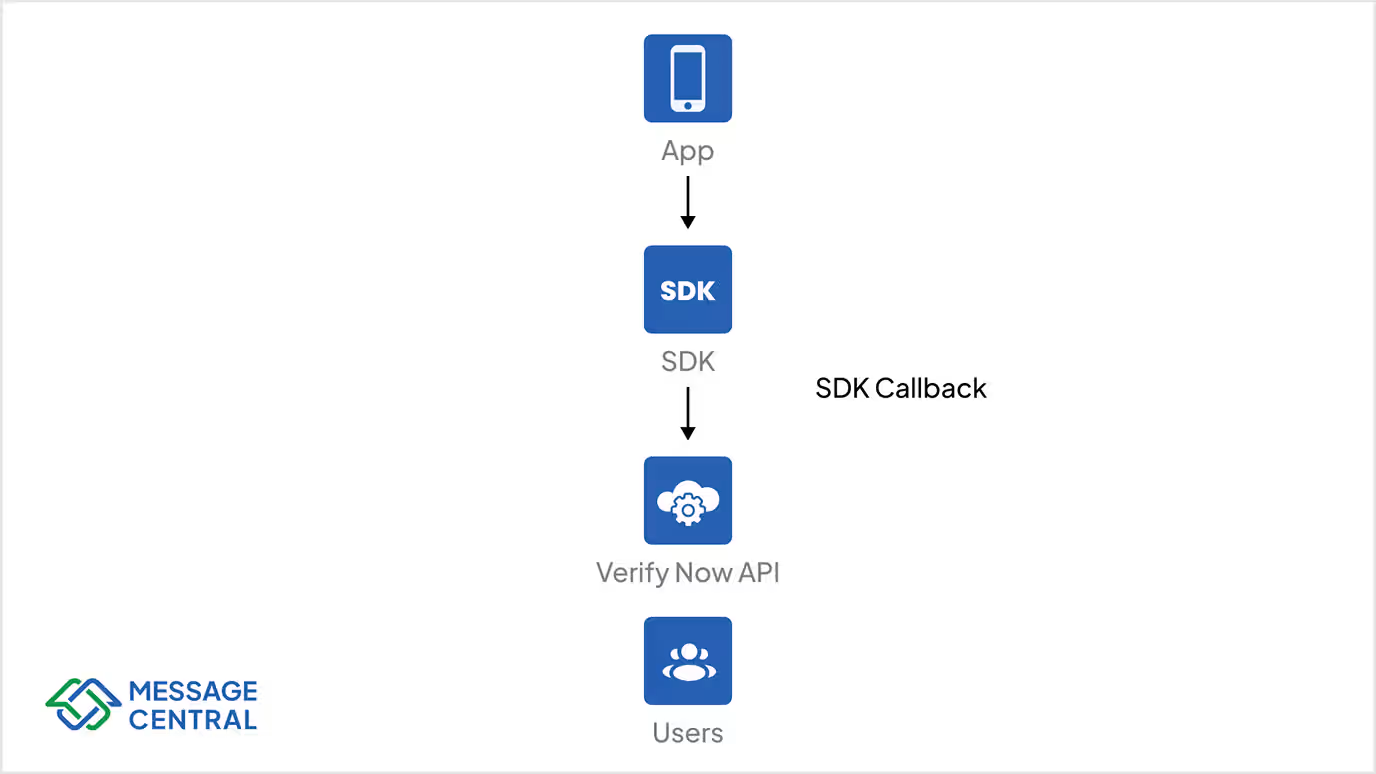

فوائد تكامل SDK (مقابل API)

ملخص

يوفر استخدام حزمة SDK الخاصة بـ VerifyNow ما يلي:VerifyNow SDK provides:

- وقت أسرع للتطوير والتكامل

- إدارة تدفق التحقق المضمنة

- التراجع التلقائي ومعالجة الأخطاء

- أساليب المصادقة المستقبلية

الخطوات التالية

للتكامل باستخدام حزم SDK، راجع:

- تحقق الآن من دليل SDK لنظام Android - تعرف على كيفية دمج ملف VerifyNowsdk-release-1.0.0.aar وتهيئة SDK وإجراء التحقق من رقم الهاتف المحمول على Android.

- تحقق الآن من دليل iOS SDK - اتبع الخطوات لإضافة VerifyNowsdk-release-1.0.0.xcFramework والتحقق من المستخدمين عبر iOS SDK.

إذا كان لديك بالفعل حساب Message Central، فاسترجع بيانات الاعتماد الخاصة بك من وحدة التحكم. للحصول على دعم الإعداد المؤسسي أو التكامل المخصص، اتصل بمدير حساب Message Central.Message Central account, retrieve your credentials from the console. For enterprise onboarding or custom integration support, contact your Message Central account manager.

خطوات الدمج

المتطلبات الأساسية للتكامل

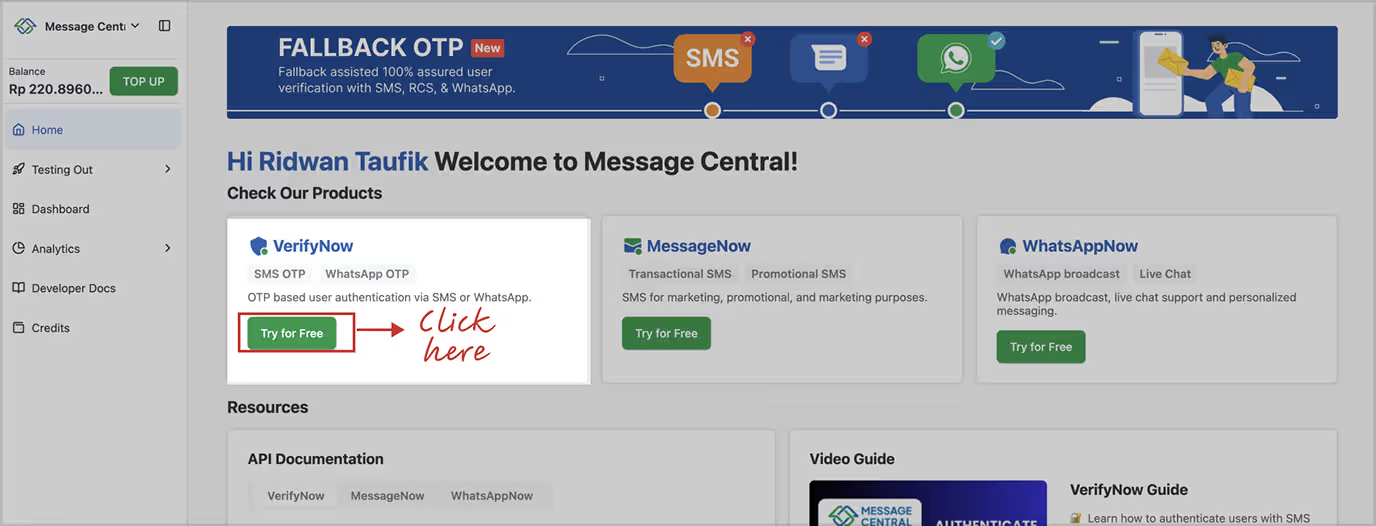

قبل دمج SDK، تأكد من أن لديك حسابًا نشطًا على Message Central. وحدة التحكم المركزية للرسائل

ستحتاج إلى بيانات الاعتماد التالية:

- معرف العميل: معرف فريد لحساب Message Central الخاص بك. يمكنك العثور على هذا على وحدة التحكم الرئيسية في Message Central.

- رمز المصادقة: رمز آمن لمصادقة SDK API؛ صالح لمدة 24 ساعة ويمكن تجديده. قم بالتخزين بأمان وقم بالتحديث عبر واجهة برمجة التطبيقات المتوفرة عند انتهاء صلاحيتها.

بيانات الاعتماد هذه مطلوبة لبدء طلبات التحقق. سوف تستلمها بمجرد إنشاء حسابك والموافقة عليه.

احصل على معرف العميل أو رمز المصادقة

قم بتسجيل الدخول إلى وحدة تحكم الرسائل المركزية.وحدة التحكم المركزية للرسائل

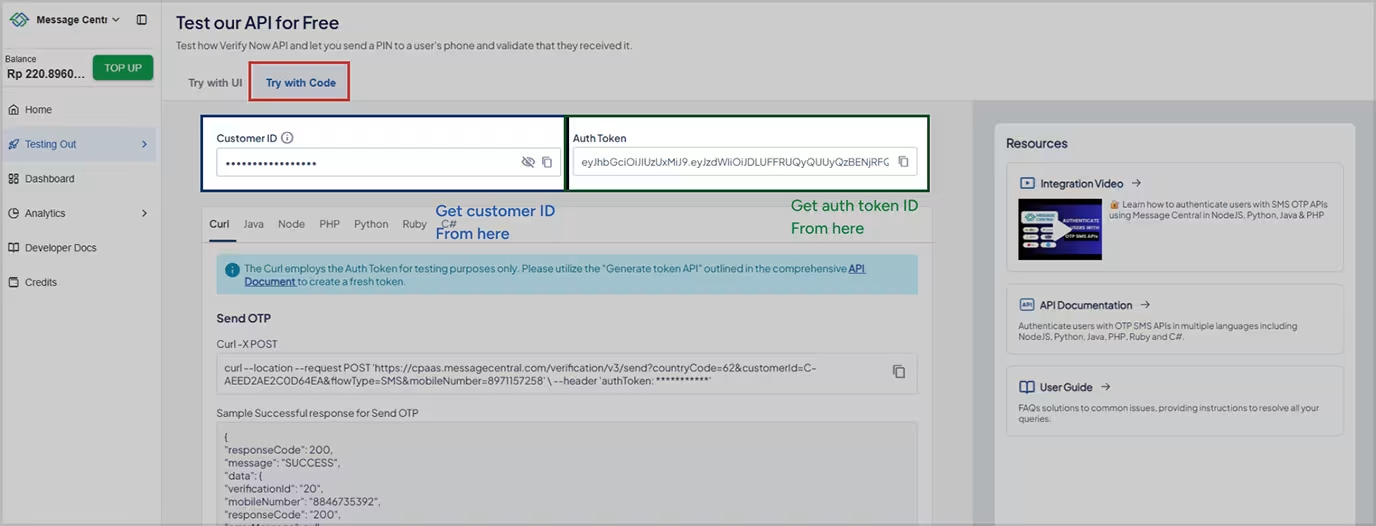

أو قم بإنشاء واجهة برمجة تطبيقات AuthToken

قبل استخدام VerifyNow SDK للتحقق، يجب أن يكون لديك «AuthToken». تقوم واجهة برمجة التطبيقات هذه بإرجاع رمز مميز يجب تضمينه في جميع المكالمات اللاحقة. يلزم وجود رمز مصادقة للتحقق من صحة المستخدم ويجب تضمينه في قسم العنوان لكل طلب.VerifyNow SDK to verify, you should have “authToken”. This API returns a token that must be included in all subsequent calls. An authentication token is needed to validate the user and should be included in the header section of each request.

معايير الطلب:

مسار عنوان URL للطلب:

1/auth/v1/authentication/token

cURL

1cURL curl --location 'https://cpaas.messagecentral.com/auth/v1/authentication/token?customerId=< CustomerId>&key=&scope=NEW&country=91&email=test@messagecentral.com' \ --header 'accept: */*'🚨 ملاحظة: لتحويل أمر cURL إلى كود باستخدام Postman، افتح Postman، واستورد الأمر cURL عبر زر «استيراد»، ثم قم بإنشاء الكود بلغتك المفضلة بالنقر فوق الزر «Code» على الجانب الأيمن من الطلب.

الاستجابة: جسون

ستؤدي الاستجابة الناجحة إلى إرجاع رمز الحالة 200

1{

2 "status": Integer,

3 "token": "String"

4}تكامل SDK لنظام Android (باستخدام ملف.aar)

- اسم SDK: تحقق الآن من SDK

- الملف: تحقق من إصدار SDK الحالي -1.0.0.aar

يرشدك هذا الدليل إلى دمج VerifyNowSDK في مشروع Android الخاص بك باستخدام ملف.aar المحلي.

أندرويد SDK - v1.0.0

- نوع الإصدار: الإصدار العام الأولي - فبراير 2025

- التوافق: مصمم لمنصات Android؛ لم يتم ذكر الحد الأدنى من إصدار SDK بشكل صريح ولكن يُفترض أنه يدعم Android 7.0+ القياسي (API 24+)

- الميزات:

- الوظائف الأساسية للتحقق من OTP عبر الرسائل القصيرة و WhatsApp

- تم تعريف بنية رد الاتصال

- تم تضمين قواعد ProGuard للتكامل من جانب المستهلك

- القيود:

- لا يوجد دعم للاختبار الصندقي/الوهمي

الخطوة 1: أضف ملف.aar

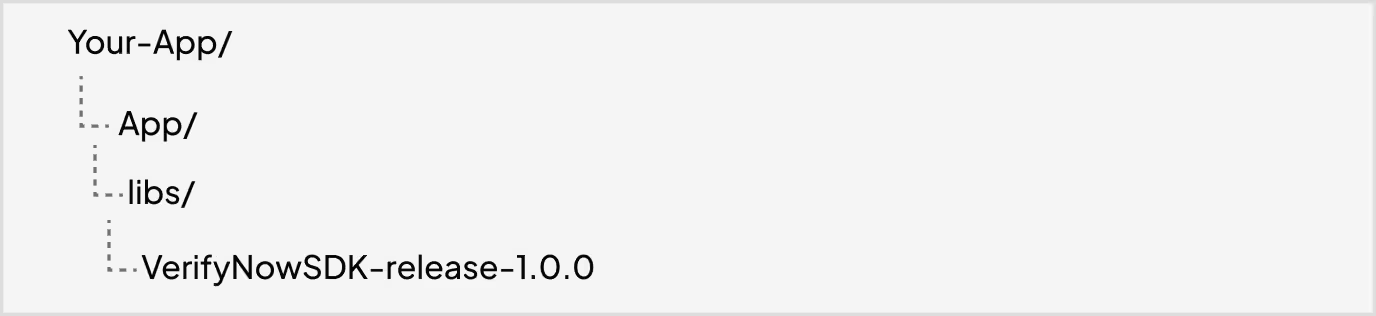

انسخ ملف VerifyNowsdk-release-1.0.0.aar إلى دليل libs/ الخاص بوحدة التطبيق الخاصة بك.

يجب أن تبدو بنية المشروع كما يلي:

الخطوة 2: إضافة تبعية AAR

أضف هذا إلى تبعيات build.gradle.kts لتطبيقك:

dependencies {

implementation("com.squareup.retrofit2:retrofit:2.11.0")

implementation("com.squareup.retrofit2:converter-gson:2.11.0")

implementation(files("libs/ VerifyNowSDK-release.aar"))

}تأكد من تطابق الاسم مع اسم الملف (بدون ملحق.aar)

الخطوة 3: تهيئة SDK

بعد مزامنة المشروع وقبل استخدام أي ميزات تحقق، تأكد من تهيئة SDK بشكل صحيح في فئة التطبيق أو النشاط الرئيسي.

توقيع الوظيفة

VerifyNowSDK.init(

context: Context

)الخطوة 4: استدعاء SDK واستخدامه

بمجرد التهيئة، يمكنك بدء عملية التحقق باستخدام الطرق المتاحة.

توقيع الوظيفة

VerifyNowSDK.verify(

countryCode: String,

mobileNo: String,

customerId: String,

authToken: String,

isFallbackEnable: Boolean = false, // optional

callback: VerificationCallback )معايير الطلب:

تحدد هذه العلامة ما إذا كنت تريد استخدام احتياطي OTP في حالة فشل التحقق الأساسي.

- تم التعيين إلى true → ستتحول SDK تلقائيًا إلى التحقق البديل المستند إلى OTP في حالة فشل Verify Now

- تم التعيين إلى false ← لم يتم تشغيل أي احتياطي؛ فشل التحقق

رد الاتصال: إعادة الاتصال للتحقق

تحتاج إلى توفير تنفيذ VerificationCallback للتعامل مع نتيجة التحقق.

object : VerificationCallback {

override fun success(success: VerificationSuccess)

{// Called when verification succeeds}override fun failure(error: VerificationError)

{// Called when verification fails}

}- النجاح (النجاح: التحقق من النجاح): يتم استدعاؤه عند التحقق الناجح. قد يتضمن التحقق من النجاح الحالة (200) والرسالة والتحقق (صحيح).

- فشل (خطأ: خطأ التحقق): يتم استدعاؤه عند فشل التحقق. يحتوي خطأ التحقق على رسالة الخطأ أو رمز الخطأ.

import com.messagecentral.verifynow.VerificationCallback

import com.messagecentral.verifynow.VerifyNowSDK

import com.messagecentral.verifynow.network.VerificationError

import com.messagecentral.verifynow.network.VerificationSuccessVerifyNowSDK.verify(

countryCode

mobileNo

customerId

authToken

isFallbackEnable

callback = object : VerificationCallback

override fun success(success: VerificationSuccess

Toast.makeText(this@MainActivity, "Verified: ${success .verified} message:

${success.message}

",

).show()

}

override fun failure(error: VerificationError) {

Toast.makeText(this@MainActivity, "Failed: ${error.errorMsg}",

).show

}

)تكامل SDK IOS (باستخدام ملف.xcframework)

- اسم SDK: تحقق الآن من إصدار SDK -1.0.0.xcframework

- الملف: تحقق من إطار إصدار SDK الجديد -1.0.0.xc

يرشدك هذا الدليل إلى دمج VerifyNowSDK في مشروع IOS الخاص بك باستخدام ملف .xcframework المحلي.

iOS SDK - v1.0.0

- نوع الإصدار: الإصدار العام الأولي - فبراير 2025

- التوافق:

- يدعم نظام التشغيل iOS 16+

- الميزات:

- وظيفة التحقق الأساسية من OTP

- بنية رد الاتصال الموحدة (تختلف صيغة اللغة عن Android)

- القيود:

- لا يوجد دعم للاختبار الصندقي/الوهمي

الخطوة 1: إضافة ملفات إطار عمل VerifyNowSDK-Release-1.0.0.xcframework

- في Xcode، افتح مشروع التطبيق أو مساحة العمل

- انقر بزر الماوس الأيمن على مشروعك في Project Navigator → حدد → «إضافة ملفات إلى [YourProjectName]...»

- اختر مجلد.xcframework الخاص بك (على سبيل المثال، تحقق من الإصدار 1.0.0.xframework).

- في مربع الحوار:

- حدد «نسخ العناصر إذا لزم الأمر»

- اختر «إضافة إلى الأهداف» → حدد هدف التطبيق الخاص بك

الخطوة 2: ربط الإطار

- حدد مشروعك في Xcode → حدد هدف التطبيق الخاص بك

- انتقل إلى علامة التبويب «عام»

- انتقل إلى الأطر والمكتبات والمحتوى المضمن

- انقر فوق + → حدد إطار عمل.xcframework الخاص بك

- قم بتعيين تضمين خيار»تضمين وتوقيع» (مهم لإصدارات الأجهزة)

الخطوة 3: استدعاء SDK واستخدامه

بمجرد التهيئة، يمكنك بدء عملية التحقق باستخدام الطرق المتاحة.

توقيع الوظيفة

VerifyNowSDK.verify(

countryCode: String,

mobileNo: String,

customerId: String,

authToken: String,

isFallbackEnable: Bool = false,

completion: @escaping (VerificationResult<VerificationSuccess, VerificationError>)

)هل يمكن التراجع: منطقي = خطأ

تحدد هذه العلامة ما إذا كنت تريد استخدام احتياطي OTP في حالة فشل التحقق الأساسي.

- اضبط على true → ستتحول SDK تلقائيًا إلى التحقق المستند إلى OTP في حالة فشل Verify Now.

- اضبط على false ← لم يتم تشغيل أي احتياطي؛ يفشل التحقق إذا لم ينجح USSD.

رد الاتصال: معالج الإكمال

تحتاج إلى تقديم تنفيذ الإكمال للتعامل مع نتيجة التحقق.

switch result {

case .success(let success):

print("Verification result: \(success.status), message: \(success.message)")

case .failure(let error):

switch error {

case .verificationFailed(let errorCode, let errorMessage):

print("Verification failed - Code: \(errorCode), Message: \ (errorMessage)")

}

@unknown default:

print("Unknown")

} النجاح (النجاح: التحقق من النجاح): يتم استدعاؤه عند التحقق الناجح. قد يتضمن VerificationSuccess الحالة (200) والرسالة والرسالة التي تم التحقق منها (true)

public struct VerificationSuccess: Codable {

public let status:Int

public let verified: Bool

public let message: String

}فشل (خطأ: خطأ التحقق): يتم استدعاؤه عند فشل التحقق. يحتوي خطأ التحقق على رمز الخطأ ورسالة الخطأ.

public enum VerificationError: Error {

case verificationFailed(errorCode: Int, errorMsg: String)

}مثال للاستخدام:

VerifyNowSDK.verify(countryCode: countryCode,

mobileNo: mobileNo,

customerId: customerId,

authToken: authToken,

isFallbackEnable: isFallbackEnable) { result in

switch result {

case .success(let success):

print("Verification result: \(success.status), message: \(success.message)")

case .failure(let error):

switch error {

case .verificationFailed(let errorCode, let errorMsg):

print("Verification failed - Code: \(errorCode), Message: \ (errorMsg)")

}

@unknown default:

print("Unknown")

}🚨 ملاحظة:

- تأكد من أن لديك رمز مصادقة صالح مقدم من MessageCentral.

- إذا كان isfallbackEnable صحيحًا، فقد تستخدم SDK طرقًا بديلة مثل التحقق من WhatsAppOTP في حالة فشل الطريقة الأساسية.

- تعامل دائمًا مع كل من النجاح والفشل بأمان لتحسين تجربة المستخدم.

إمكانيات SDK

رموز الخطأ

دعم

البريد الإلكتروني للاتصال: support@messagecentral.com

أسئلة متكررة

1. كيف يمكنني إرسال 2FA OTP دون تسجيل رقم 10DLC الخاص بي في الولايات المتحدة الأمريكية؟

، الذي يوفر OTP API like VerifyNow, which provides مسارات 10DLC المعتمدة مسبقًا. هذا يعني أنك لست بحاجة إلى تسجيل 10DLC الخاص بك أو موافقات الناقل. يمكنك ببساطة الاتصال بواجهة برمجة تطبيقات OTP أو OTP SDK و ابدأ في إرسال رسائل 2FA OTP على الفور.

2. ما هي تكلفة إرسال رسائل 2FA OTP عالميًا؟

يعتمد التسعير على بلدك وقناة OTP (SMS أو WhatsApp). عروض «تحقق الآن» تسعير شفاف بنظام الدفع أولاً بأول، بدون رسوم شهرية، وائتمانات اختبار مجانية حتى يتمكن المطورون من الاختبار سرعة تسليم OTP API/SDK ومعدلات النجاح قبل إنفاق أي شيء.

3. هل يمكنني إرسال كل من SMS OTP وWhatsApp OTP باستخدام واجهة برمجة تطبيقات OTP واحدة أو SDK؟

نعم. تحقق الآن أفضل واجهة برمجة تطبيقات و OTP SDK دعم الرسائل القصيرة OTP و WhatsApp OTP والرجوع التلقائي. يمكنك اختيار القناة أو السماح للنظام بالتبديل تلقائيًا في حالة فشل قناة OTP الأساسية.MS OTP, WhatsApp OTP, and automatic fallback. You choose the channel or let the system switch automatically if the primary OTP channel fails.

4. هل أحتاج إلى تسجيل معرفات المرسل أو النماذج في كل بلد قبل إرسال OTPs؟

لا. مع تحقق الآن، الكل معرفات المرسل وقوالب OTP تمت الموافقة عليها مسبقًا عبر أكثر من 190 دولة. يمكنك إطلاق المصادقة الثنائية العالمية دون انتظار موافقات الاتصالات المحلية، والتي تستغرق عادةً أسابيع.launch global 2FA without waiting for local telecom approvals, which normally take weeks.

5. ما مدى السرعة التي يمكنني بها دمج تدفق 2FA OTP باستخدام VerifyNow OTP SDK؟

تقوم معظم الفرق بدمج أفضل SDK في أقل من 10 دقائق. تدير SDK إنشاء OTP، والإرسال، والتحقق من الصحة، والرجوع، وإعادة المحاولة، ومعالجة الأخطاء تلقائيًا - مما ينقذ المطورين من كتابة منطق الواجهة الخلفية.

6. كيف أتجنب مشكلات تسليم SMS OTP مثل تصفية شركة الاتصالات أو فشل المسار؟

استخدم منصة التحقق مع المسارات المعتمدة من المشغل. يستخدم تطبيق VerifyNow OTP verification platform with operator-approved routes. VerifyNow uses معرفات المرسل المسجلة والمسارات عالية الجودة وقوالب OTP الجاهزة للامتثال، مما يضمن التسليم الموثوق به حتى في الأسواق الصارمة مثل الولايات المتحدة الأمريكية والهند والإمارات العربية المتحدة.

7. هل يمكنني استخدام واجهة برمجة تطبيقات OTP الخاصة بـ VerifyNow لتدفقات مصادقة 2FA؟

نعم. يدعم تطبيق VerifyNow قمة 2FA، والتحقق من التسجيل، وإعادة تعيين كلمة المرور، والتحقق من الجهاز، وOTP للمعاملات، والتدفقات متعددة العوامل عبر تطبيقات الجوال والويب.password reset OTPs, device verification, transactional OTPs, and multi-factor flows across mobile and web apps.

8. ما الخيارات الاحتياطية التي تقدمها واجهة برمجة تطبيقات VerifyNow OTP؟

يتضمن VerifyNow الرجوع التلقائي: رمز OTP للرسائل النصية القصيرة ← رقم OTP الاحتياطي في واتساب (في حالة فشل الرسائل القصيرة). يؤدي هذا إلى زيادة معدل تحويل OTP وتقليل حالات التسرب في المناطق الصارمة أو ذات التغطية المنخفضة.

9. هل أحتاج إلى موافقات الاتصالات أو التسجيلات المحلية لإرسال SMS OTP دوليًا؟

لا. يزيل VerifyNow جميع متاعب الامتثال للاتصالات من خلال توفير:

10. ما مدى أمان واجهة برمجة تطبيقات VerifyNow OTP لمصادقة 2FA؟

يستخدم VerifyNow رموز OTP الآمنة والمحدودة زمنياً، ومكالمات API المشفرة، وقوالب OTP المعتمدة بشكل ثابت، واكتشاف الاحتيال، وحدود إعادة المحاولة، واستعادة القناة، مما يضمن أمان قوي لـ 2FA OTP للمستخدمين في جميع المناطق.